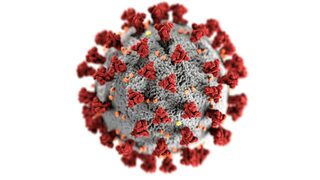

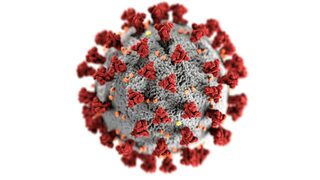

COVID-19 бил "изтекъл" от лаборатория? Какво всъщност написаха вестниците в Германия

Използван е известен в практиката подход към експертите, в който разузнаването им казва, че има безспорни факти и очаква от тях да го оборят.

Използван е известен в практиката подход към експертите, в който разузнаването им казва, че има безспорни факти и очаква от тях да го оборят.

Богдан Пешир, наричан още "Илон Мъск на Карпатите", е сочен като човекът зад неочаквания успех на Джорджеску.

Историята на първите български компютърни ентусиасти, разказана от Николай Горчилов.

![]() Съдържание от Keysfan

Съдържание от Keysfan

Време е да актуализирате вашия Window

Общуването онлайн е лесно и тази лекота рискува да раздалечи хората физически.

Да успееш да декриптираш криптирана файлова система за няколко дни е нещо изключително.

Проверени са два митнически пункта, на които са били въведени подправени данни за преминали товари. Проверката е показала, че товарите не са били на мястото на датите и в часовете, посочени в документите.

"Андромеда" се използваше и във фишинг мрежата Avalanche, която бе разбита в голяма международна операция през 2016 г.

За разлика от оръжейните изпитания, за които Северна Корея понася международни санкции, кибератаките, извършвани от севернокорейците, не водят до ответен натиск или наказания, въпреки че Пхенян използва хакерските си способности, за да атакува своите ...

Компютърният вирус е работил необезпокоявано поне пет години, като е събирал информация от над 30 организации.

Моделът DTEK50 има почти идентични дизайн и спецификации като Alcatel Idol 4, но ще поставя фокус върху сигурността.

Ръководството на Пентагона не е доволно от постигнатото до момента, но все още не разполага с пълния арсенал от кибероръжия и персонал, които са необходими за изпълнение на плана.

... с интересна аргументация защо неговите компютърни вируси и хакерски техники всъщност не ...

Основателят на Facebook е решил да се погрижи за личното си пространство по класическия начин.

Двете компании ще се обединят в една, като неин лидер ще стане сегашният изпълнителен директор на Blue Coat.

Според независима анализаторска компания обаче реалният брой профили е доста по-малък от обявените 379 млн. и не става дума за пробиване на сигурността на микроблога.

Системата за проверка на сигурността на сайтовете на интернет гиганта показва, че търсачката може да е потенциално опасна за потребителите.

Google публикува втория си годишен доклад за състоянието на киберсигурността в мобилната платформа.

Интернет гигантът въвежда няколко подобрения в сигурността на мейл услугата си, включително и предупреждение, ако даден профил е жертва на хакерска атака от страна на правителство.

... им помагат за разпространението на компютърни вируси и онлайн измами.

... разрешават на полицията да използва вируси и "троянски кон", за да ...

Броят на държавите, които преконфигурират военните си сили, за да са готови за киберзаплахи става все по-голям.

Компютърни специалисти са открили много лесен ...

Партия ДЕОС ще се регистрират като застъпник на позицията "за" на референдума за електронното гласуване, който ще се проведе заедно с местните избори на 25 октомври, съобщиха от формацията.

Според IBM Security X-Force троянският кон Gozi е атакувал девет български банки от началото на месеца.

За пръв път от 2003 г. под 50% от целия имейл трафик е спам.

Програмата XKEYSCORE на американската Агенция за национална сигурност (NSA) беше разкрита от Едуард Сноудън през 2013 г.

... софтуер, за да създаде неуловими компютърни вируси.

Проучване на компютърни специалисти посочва, че приложенията понякога правят опити да се свързват със стотици хиляди интернет адреси.